Aprender como usar jwt nodejs é um passo fundamental para qualquer desenvolvedor que deseja construir APIs seguras e escaláveis. O processo consiste em instalar a biblioteca jsonwebtoken, gerar um token assinado durante o login e validar essa credencial em cada requisição por meio de um middleware de autenticação. Essa abordagem stateless elimina a necessidade de sessões pesadas no servidor, facilitando a escalabilidade em arquiteturas modernas. Ao dominar a implementação correta dessa tecnologia, desde a estrutura do payload até o uso de Refresh Tokens, você garante a integridade dos dados e protege sua aplicação contra acessos não autorizados com eficiência técnica e performance.

O que é JSON Web Token (JWT) e por que utilizá-lo?

O JSON Web Token (JWT) é um padrão de mercado (RFC 7519) que define uma maneira compacta e segura de transmitir informações entre diferentes partes como um objeto JSON. Ele é amplamente utilizado em sistemas de autenticação por ser autossuficiente, o que significa que o próprio token carrega todos os dados necessários para identificar um usuário, sem que o servidor precise consultar o banco de dados a cada nova requisição.

Utilizar o JWT em suas aplicações traz benefícios claros para a arquitetura de software e a cibersegurança do ecossistema. Por ser um método stateless, ele elimina a necessidade de armazenar sessões no servidor, o que otimiza o uso de memória e facilita a escalabilidade em ambientes de cloud computing e microsserviços.

As principais razões para adotar essa tecnologia incluem:

- Portabilidade: O token pode ser enviado via cabeçalhos HTTP, facilitando o uso em aplicações web, móveis e integrações de APIs.

- Segurança e Integridade: Como o conteúdo é assinado digitalmente, o sistema consegue verificar se as informações foram alteradas por terceiros.

- Eficiência: Reduz a carga no banco de dados, pois a validação ocorre de forma matemática através da chave secreta configurada na infraestrutura de TI.

- Interoperabilidade: Por usar o formato JSON, ele é compatível com praticamente qualquer linguagem de programação moderna.

Qual é a estrutura e a anatomia de um token JWT?

A estrutura e a anatomia de um token JWT consistem em três partes fundamentais separadas por pontos: o cabeçalho (Header), a carga útil (Payload) e a assinatura (Signature). Visualmente, o token se apresenta como uma sequência de caracteres codificados em Base64Url, permitindo o transporte seguro de metadados e credenciais.

Cada componente desempenha um papel específico na validação da identidade:

- Header: Identifica o tipo do token e o algoritmo de hash utilizado para gerar a assinatura, como o HS256 ou RS256.

- Payload: Contém as declarações (claims), que são as informações sobre o usuário e permissões, como o identificador único (ID) e o tempo de expiração.

- Signature: É o resultado da combinação do header e do payload com uma chave secreta do servidor, garantindo que apenas quem possui a chave possa emitir tokens válidos.

Dominar essa composição técnica é essencial para gerenciar o controle de acesso e proteger dados sensíveis contra interceptações. O entendimento profundo dessa base estrutural permite que desenvolvedores e profissionais de infraestrutura configurem camadas de proteção robustas antes de avançar para a codificação prática do ambiente.

Como configurar o ambiente para usar JWT no Node.js?

Para configurar o ambiente e começar a usar JWT no Node.js, certifique-se de que o runtime do Node.js está instalado e inicialize seu projeto com o comando npm init -y no terminal. Uma configuração profissional exige a organização de uma estrutura de pastas que separe rotas, controladores e middlewares de autenticação, garantindo que o código seja sustentável e fácil de manter.

Ter um ambiente bem estruturado é essencial para aplicar boas práticas de cibersegurança desde o início. Além de preparar os arquivos básicos da aplicação Express, é recomendável isolar as configurações de segurança para facilitar a portabilidade do sistema entre diferentes ambientes de desenvolvimento e produção. Com o esqueleto do projeto pronto, o próximo passo envolve a instalação das dependências que gerenciarão a criptografia e o fluxo de tokens.

Quais bibliotecas são necessárias para o projeto?

As bibliotecas necessárias para o projeto de autenticação com JWT no Node.js são a jsonwebtoken, o express e o dotenv. Essas dependências formam o núcleo de uma API segura, permitindo desde a criação das rotas até a proteção de chaves sensíveis do servidor.

Cada biblioteca desempenha uma função específica na arquitetura de segurança:

- jsonwebtoken: É a biblioteca principal, responsável por gerar (sign) e validar (verify) os tokens enviados pelos usuários.

- express: Atua como o framework minimalista para gerenciar o servidor HTTP, as rotas de login e o acesso aos recursos protegidos.

- dotenv: Essencial para a cibersegurança, pois permite carregar variáveis de ambiente de um arquivo externo, mantendo a chave secreta do JWT longe do código-fonte principal.

- bcryptjs: Embora opcional para o JWT em si, é altamente recomendada para realizar o hash de senhas antes de armazená-las no banco de dados.

A instalação desses pacotes é feita de forma simples através do comando npm install express jsonwebtoken dotenv bcryptjs. Com todas as ferramentas integradas, o sistema ganha a robustez necessária para processar identidades digitais de forma eficiente.

Após preparar o terreno com as bibliotecas corretas e as variáveis de ambiente configuradas, o foco se volta para a implementação lógica do servidor e a criação do fluxo de geração do token.

Como implementar o login e gerar o token JWT?

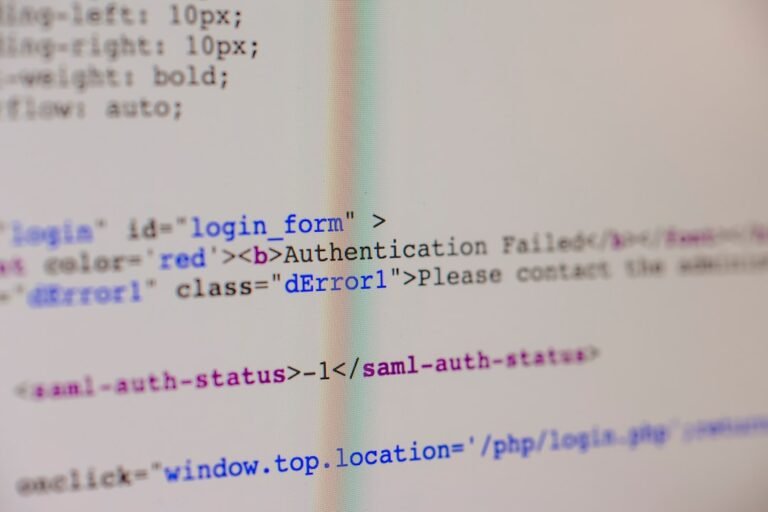

A implementação do login envolve a criação de uma rota de autenticação que valida as credenciais do usuário e utiliza a função jwt.sign() para gerar o código de acesso. Esse fluxo transforma o identificador do usuário em uma string assinada que permite interações seguras com a API sem o reenvio constante de senhas.

Para realizar esse procedimento de forma técnica e segura, siga estas etapas fundamentais no seu código:

- Validação de Credenciais: Compare o e-mail e o hash da senha (usando bcryptjs) com os dados do banco.

- Definição do Payload: Insira informações não sensíveis, como o ID do usuário, no corpo do token.

- Assinatura com Chave Secreta: Utilize uma chave robusta (Secret Key) armazenada em variáveis de ambiente para assinar o token.

- Configuração de Expiração: Defina um tempo de vida útil (ex: expiresIn: ‘1h’) para limitar a validade da sessão e aumentar a segurança.

Dominar essa lógica de como usar jwt nodejs para gerar credenciais é essencial para criar camadas de proteção robustas. Ao configurar corretamente a expiração e o segredo do servidor, o desenvolvedor estabelece uma identidade digital confiável para o tráfego de dados, garantindo que apenas usuários autenticados acessem recursos críticos da aplicação.

Como proteger rotas privadas com middleware de autenticação?

Para proteger rotas privadas no Node.js, você deve criar uma função de middleware que intercepta a requisição e verifica a presença do token JWT no cabeçalho Authorization. Esse componente funciona como um filtro de segurança, validando se o token enviado pelo cliente é legítimo antes de permitir que a requisição chegue ao controlador final da rota.

A implementação de middlewares centraliza a lógica de proteção, tornando o sistema modular e fácil de escalar. Se o token for inválido, expirado ou estiver ausente, o middleware interrompe o fluxo imediatamente e retorna um erro de autorização (HTTP 401). Essa verificação constante é o que mantém a cibersegurança ativa em cada interação, garantindo que funções sensíveis, como a edição de perfis, fiquem totalmente isoladas de acessos não autorizados.

Como validar e decodificar o token nas requisições?

Para validar e decodificar o token nas requisições, o sistema utiliza a chave secreta armazenada no servidor para processar a assinatura digital contida no cabeçalho Authorization. Esse processo matemático garante que as informações dentro do payload não foram alteradas por terceiros durante o trânsito na rede.

A validação técnica segue um fluxo estruturado para garantir a confiança total na identidade do usuário:

- Captura do Header: O servidor lê o campo de autorização da requisição HTTP, onde o token geralmente é enviado com o prefixo Bearer.

- Verificação da Assinatura: A biblioteca de criptografia utiliza a chave privada para confirmar que o token foi emitido pelo próprio sistema e não foi forjado.

- Análise de Expiração: O sistema verifica o campo de tempo (exp) no payload para assegurar que a sessão ainda é válida de acordo com as políticas de segurança.

- Injeção de Contexto: Após a validação, os dados decodificados do usuário são anexados ao objeto de requisição, permitindo que as rotas subsequentes saibam exatamente quem está acessando o recurso.

Dominar a decodificação segura é essencial para manter a robustez da aplicação, especialmente quando se lida com permissões de acesso baseadas em funções. Essa verificação constante é o que mantém a cibersegurança ativa em cada interação, preparando o terreno para estratégias avançadas de manutenção de acesso contínuo.

Como lidar com a autorização e o logout do usuário?

Lidar com a autorização e o logout no Node.js exige o gerenciamento de permissões dentro do payload e a exclusão da credencial no lado do cliente. Como o JWT é stateless, o servidor não armazena o estado da sessão; portanto, a autorização é validada pela posse e pelo conteúdo do token, enquanto o logout depende da remoção dessa chave digital pela aplicação front-end.

Para configurar a autorização de forma eficiente, inclua atributos como “roles” ou “permissions” no token. Ao entender como usar jwt nodejs na prática, você pode criar middlewares que verificam se o nível de acesso do usuário (ex: admin ou user) é compatível com a funcionalidade solicitada. Para o logout, instrua o cliente a apagar o token do LocalStorage ou Cookies, impedindo novas requisições autenticadas.

Em cenários de alta segurança, considere as seguintes práticas:

- Controle de Escopo: Defina permissões específicas para cada perfil diretamente nas claims do token.

- Limpeza de Client-side: Garanta que a aplicação remova todos os vestígios do token ao encerrar a sessão.

- Revogação de Acesso: Implemente listas de bloqueio (blacklisting) em memória (Redis) para invalidar tokens antes do prazo de expiração em casos críticos.

Quais as melhores práticas de segurança para tokens JWT?

As melhores práticas de segurança para tokens JWT envolvem o uso de algoritmos de criptografia robustos, o gerenciamento rigoroso de chaves secretas e a implementação de políticas de expiração curtas. Garantir a integridade do token é um pilar fundamental na cibersegurança de qualquer aplicação moderna, especialmente em ambientes de infraestrutura de TI distribuída e redes complexas.

Para proteger o ecossistema digital e garantir que o uso da tecnologia seja eficaz, é indispensável seguir diretrizes que mitiguem riscos de interceptação e falsificação de identidade:

- Use HTTPS: Nunca transmita tokens em conexões não criptografadas, pois eles podem ser facilmente capturados em ataques de “man-in-the-middle”.

- Chaves Fortes: Utilize segredos complexos, com alta entropia, e armazene-os exclusivamente em variáveis de ambiente, nunca diretamente no código-fonte.

- Payload Limpo: Evite inserir dados sensíveis, como senhas, CPFs ou informações privadas, dentro do payload, já que qualquer pessoa pode decodificar o conteúdo Base64.

- Algoritmos Seguros: Prefira algoritmos como RS256 (assimétrico) em vez de HS256 (simétrico) quando houver necessidade de maior separação entre quem emite e quem valida o token.

Dominar esses conceitos de proteção é o que diferencia um desenvolvedor iniciante de um especialista em sistemas seguros. Ao entender como usar jwt nodejs com foco em defesa, você cria camadas de resiliência que protegem tanto o servidor Linux quanto os dados finais dos usuários.

Como armazenar o token de forma segura no navegador?

Para armazenar o token de forma segura no navegador, a estratégia mais recomendada por especialistas em segurança da informação é o uso de Cookies com as flags HttpOnly, Secure e SameSite. Essa abordagem protege o JWT contra ataques de Cross-Site Scripting (XSS), pois impede que scripts maliciosos acessem a credencial via JavaScript.

Embora o LocalStorage seja uma alternativa comum em tutoriais básicos pela facilidade de implementação, ele é inerentemente vulnerável a vazamentos caso o site possua qualquer vulnerabilidade de script. Ao configurar sua API no Node.js, priorizar cookies seguros garante que a identidade do usuário permaneça protegida dentro do ecossistema de navegadores, elevando o padrão de cibersegurança da aplicação.

Quando utilizar Refresh Tokens em sua API Node.js?

Você deve utilizar Refresh Tokens em sua API Node.js quando o objetivo é equilibrar a segurança máxima de sessões curtas com uma excelente experiência de uso, evitando que o usuário precise refazer o login constantemente. Essa técnica permite que o sistema renove o acesso expirado de forma automática e transparente.

O uso de Refresh Tokens é essencial em arquiteturas de cloud computing e microsserviços que exigem alta disponibilidade e controle de acesso granular. Ao definir um tempo de expiração curto para o Access Token (ex: 15 minutos), você reduz drasticamente a janela de oportunidade para um invasor utilizar um token roubado. Enquanto isso, o Refresh Token, armazenado com segurança no banco de dados, permite a continuidade da sessão de forma controlada e auditável.

Refinar esses mecanismos de proteção prepara a aplicação para lidar com cenários reais de tráfego intenso e tentativas de invasão, consolidando uma base técnica resiliente para o gerenciamento de identidades digitais em larga escala.