Se o seu celular está se comportando de forma estranha, como travamentos frequentes, bateria que acaba rápido ou aplicativos que você não instalou aparecendo do nada, existe uma chance real de que um software malicioso esteja rodando em segundo plano. Esses são os sinais mais comuns de infecção por malware em dispositivos móveis.

Identificar o problema cedo faz toda a diferença. Quanto mais tempo um código malicioso permanece ativo no aparelho, maior o risco de roubo de dados pessoais, senhas, informações bancárias e até acesso à sua câmera ou microfone sem autorização.

Neste guia, você vai encontrar os principais sintomas de infecção, como verificar se o seu Android ou iPhone está comprometido, e um passo a passo prático para eliminar a ameaça. Também abordamos como evitar que isso aconteça novamente, porque prevenção continua sendo a defesa mais eficaz.

Quais são os principais sinais de vírus no celular?

Nem todo problema no celular é causado por malware, mas alguns padrões de comportamento são bandeiras vermelhas que merecem atenção imediata. Softwares maliciosos costumam agir de forma silenciosa, mas deixam rastros perceptíveis no desempenho e no comportamento do aparelho.

Os sinais mais comuns incluem:

- Lentidão ou travamentos sem motivo aparente

- Bateria descarregando muito mais rápido que o normal

- Aparecimento de anúncios e pop-ups fora dos aplicativos

- Consumo elevado de dados móveis sem uso correspondente

- Aplicativos desconhecidos instalados no dispositivo

- Aumento no uso do processador mesmo com o celular em repouso

- Cobranças inesperadas na conta do plano de dados

Esses sintomas, especialmente quando aparecem juntos, indicam que algo pode estar errado. Cada um deles merece uma investigação mais detalhada antes de qualquer conclusão.

O aparelho está lento ou travando constantemente?

Sim, esse é um dos sinais mais frequentes de infecção. Muitos tipos de malware executam processos ocultos em segundo plano, consumindo memória RAM e capacidade de processamento. O resultado é um aparelho que demora para abrir aplicativos, congela durante o uso ou reinicia sozinho.

Vale distinguir esse comportamento de um problema comum de armazenamento cheio ou sistema desatualizado. Se a lentidão surgiu de repente, sem que você tenha instalado aplicativos pesados ou enchido o armazenamento, isso aumenta a suspeita de software malicioso.

Para investigar, acesse as configurações do celular e verifique quais processos estão consumindo mais recursos. No Android, isso fica em Configurações > Bateria ou Gerenciador de dispositivos. Se um aplicativo desconhecido estiver no topo da lista de consumo, trate-o como suspeito.

A bateria está descarregando rápido demais?

Uma bateria que perde carga em velocidade incomum pode estar sendo drenada por processos maliciosos rodando continuamente em segundo plano. Spywares, por exemplo, precisam manter conexão ativa com servidores externos para transmitir dados coletados, o que consome energia de forma constante.

Se você percebeu uma queda brusca na autonomia da bateria sem ter alterado seus hábitos de uso, vale investigar. Tanto no Android quanto no iOS, é possível ver o consumo de bateria por aplicativo nas configurações do sistema.

Procure por aplicativos que consomem muita bateria mesmo quando não estão sendo usados ativamente. Esse comportamento, fora do padrão esperado, é um indicativo importante de atividade suspeita no dispositivo.

Surgiram anúncios e pop-ups desconhecidos na tela?

Anúncios aparecendo fora de qualquer aplicativo, inclusive na tela inicial do celular, são um sinal claro de adware, um tipo de malware especializado em exibir publicidade não autorizada. Esse comportamento vai além do incômodo: esses anúncios frequentemente levam a páginas falsas projetadas para roubar dados.

Esse tipo de infecção costuma chegar por meio de aplicativos baixados fora das lojas oficiais ou por versões piratas de jogos e ferramentas populares. O adware se instala junto com o app legítimo e começa a agir logo após a instalação.

Se pop-ups estão aparecendo mesmo com o navegador fechado ou durante o uso de outros aplicativos, não clique em nenhum deles. Feche imediatamente e inicie uma varredura no dispositivo. Esse tipo de comportamento também pode ser o ponto de entrada para ataques de phishing, onde o usuário é induzido a entregar credenciais em páginas falsas.

O uso de dados móveis aumentou sem explicação?

Um consumo de dados acima do normal, sem que você tenha mudado seus hábitos de uso, pode indicar que algum processo está enviando ou recebendo informações em segundo plano. Spywares e trojans bancários, por exemplo, precisam de conexão com servidores remotos para operar.

Para verificar, acesse Configurações > Rede > Uso de dados no Android, ou Ajustes > Celular no iPhone. Analise quais aplicativos consumiram mais dados no período recente. Se um app que você raramente usa aparece com alto consumo, especialmente durante a madrugada quando o celular está em repouso, isso merece atenção.

Esse tipo de tráfego oculto também pode representar um risco à sua privacidade, já que os dados transmitidos podem incluir mensagens, fotos, localização e informações de login armazenadas no aparelho.

Existem aplicativos instalados que você não reconhece?

Encontrar aplicativos que você não se lembra de ter instalado é um dos sinais mais diretos de comprometimento. Alguns tipos de malware têm a capacidade de baixar e instalar outros programas maliciosos automaticamente, expandindo o controle sobre o dispositivo.

Percorra a lista completa de aplicativos instalados no seu celular. No Android, vá em Configurações > Aplicativos. No iPhone, percorra as telas iniciais e a Biblioteca de Aplicativos. Qualquer app desconhecido deve ser investigado antes de ser removido.

Pesquise o nome do aplicativo suspeito antes de desinstalar para entender se é um componente do sistema disfarçado ou de fato um programa malicioso. Alguns malwares usam nomes parecidos com serviços legítimos do Android ou do iOS para dificultar a identificação.

Como detectar malware no Android e no iPhone?

Android e iOS têm arquiteturas diferentes, e isso afeta tanto a forma como o malware age em cada plataforma quanto os métodos disponíveis para detecção. No Android, a abertura do sistema para fontes externas de instalação cria mais vetores de ataque. No iOS, as ameaças costumam ser mais sofisticadas e exploram brechas específicas do sistema.

Em ambos os casos, existem ferramentas nativas e procedimentos específicos que ajudam a identificar se o dispositivo está comprometido. Conhecer esses recursos é o primeiro passo para uma resposta eficaz.

Como usar o Google Play Protect para verificar ameaças?

O Google Play Protect é o sistema de segurança nativo do Android. Ele verifica continuamente os aplicativos instalados no dispositivo em busca de comportamentos maliciosos e também analisa os apps antes da instalação pela Play Store.

Para rodar uma verificação manual, siga estes passos:

- Abra o aplicativo Google Play Store

- Toque no ícone do seu perfil, no canto superior direito

- Selecione Play Protect

- Toque em Verificar

Se algum aplicativo for sinalizado como ameaça, o Play Protect vai oferecer a opção de removê-lo imediatamente. Certifique-se também de que a opção “Verificar ameaças de segurança” está ativada nas configurações do Play Protect.

Vale lembrar que o Play Protect tem suas limitações. Malwares mais sofisticados podem escapar dessa verificação, especialmente se forem instalados fora da Play Store. Por isso, uma solução antivírus dedicada pode ser necessária em casos de suspeita mais séria.

Como identificar perfis de configuração suspeitos no iOS?

No iPhone, uma das formas menos conhecidas de comprometimento envolve perfis de configuração maliciosos. Esses perfis são arquivos que, quando instalados, podem alterar configurações do sistema, redirecionar tráfego de internet, instalar certificados falsos e até permitir monitoramento remoto do dispositivo.

Para verificar se existe algum perfil instalado sem o seu conhecimento, acesse Ajustes > Geral > VPN e Gerenciamento de Dispositivo. Se aparecer algum perfil que você não reconhece ou que não se lembra de ter instalado, remova-o imediatamente tocando sobre ele e selecionando Remover Perfil.

Perfis legítimos costumam ser instalados por empresas em dispositivos corporativos ou por operadoras de telefonia para configurações específicas. Se o seu celular é pessoal e você encontrar um perfil desconhecido, trate isso como uma ameaça séria.

Além dos perfis, fique atento a aplicativos que pedem permissões excessivas, como acesso ao microfone, câmera ou localização sem uma justificativa clara para a função que desempenham.

Passo a passo: Como remover o malware do seu celular?

Identificado o problema, a remoção precisa ser feita com cuidado para garantir que nenhum componente malicioso permaneça no dispositivo. O processo varia conforme a gravidade da infecção, mas existem três abordagens principais: remoção manual, varredura com antivírus e restauração de fábrica.

Antes de começar qualquer procedimento, desative a conexão com a internet para interromper possível comunicação do malware com servidores externos. Isso evita que dados adicionais sejam transmitidos enquanto você trabalha na remoção.

Como desinstalar aplicativos maliciosos manualmente?

A remoção manual é o primeiro passo quando você já identificou qual aplicativo é o responsável pela infecção. No Android, pressione e segure o ícone do app e selecione Informações do aplicativo, depois toque em Desinstalar. Alguns malwares se protegem ativando permissões de administrador do dispositivo, o que impede a desinstalação normal.

Se isso acontecer, vá em Configurações > Segurança > Administradores do dispositivo e desative o acesso do aplicativo suspeito. Depois disso, a desinstalação normal deve funcionar.

No iPhone, pressione e segure o ícone do app até aparecer o menu de opções e selecione Remover Aplicativo. Lembre-se também de remover qualquer perfil de configuração suspeito encontrado nas configurações do sistema, conforme descrito anteriormente.

Após remover o aplicativo, reinicie o celular e observe se os sintomas cessaram. Se o comportamento anormal persistir, será necessário partir para uma abordagem mais completa.

Como fazer uma varredura completa com antivírus?

Quando a remoção manual não é suficiente ou quando você não conseguiu identificar a origem do problema, um antivírus dedicado é o próximo passo. Aplicativos como Malwarebytes, Bitdefender e Avast Mobile Security são opções confiáveis disponíveis nas lojas oficiais.

Para uma varredura eficaz, siga este processo:

- Baixe o antivírus diretamente da Play Store ou App Store

- Evite versões de sites de terceiros, pois podem ser falsas

- Instale, abra o aplicativo e execute uma varredura completa

- Aguarde o resultado e siga as recomendações da ferramenta para cada ameaça encontrada

- Reinicie o dispositivo após a limpeza

No Android, reiniciar o celular em Modo de Segurança antes da varredura pode ajudar. Nesse modo, apenas aplicativos do sistema são carregados, o que impede que o malware interfira na detecção. Para entrar no modo de segurança, pressione e segure o botão de desligar e escolha a opção correspondente quando ela aparecer na tela.

Quando restaurar as configurações de fábrica é necessário?

A restauração de fábrica é o recurso mais drástico, mas também o mais eficaz. Ela apaga tudo no dispositivo e retorna o sistema ao estado original, eliminando qualquer software malicioso que tenha resistido às tentativas anteriores de remoção.

Esse procedimento é recomendado quando:

- O malware reinstala a si mesmo após a desinstalação

- O comportamento anormal persiste mesmo após varredura completa

- O dispositivo foi comprometido por um rootkit ou software que obteve controle profundo do sistema

- Você suspeita de espionagem e precisa de uma limpeza total garantida

Antes de restaurar, faça backup apenas de arquivos pessoais como fotos e documentos. Não restaure o backup de aplicativos, pois o malware pode estar dentro deles. No Android, o processo está em Configurações > Gerenciamento Geral > Redefinir > Redefinição de Dados de Fábrica. No iPhone, acesse Ajustes > Geral > Transferir ou Redefinir iPhone > Apagar Conteúdo e Ajustes.

Como proteger seu celular contra novos ataques?

Remover o malware resolve o problema imediato, mas sem mudanças nos hábitos digitais, a reinfecção é apenas uma questão de tempo. A maioria das infecções em celulares poderia ser evitada com práticas simples de segurança.

Comece pelos fundamentos:

- Instale aplicativos apenas das lojas oficiais (Play Store e App Store). APKs de fontes externas são a principal porta de entrada de malware no Android.

- Mantenha o sistema operacional atualizado. As atualizações corrigem vulnerabilidades conhecidas que os atacantes exploram ativamente.

- Revise as permissões dos aplicativos. Um aplicativo de lanterna não tem motivo para acessar seus contatos ou localização.

- Use redes Wi-Fi públicas com cautela. Conexões abertas podem ser usadas para interceptar tráfego ou redirecionar você para páginas falsas.

- Ative a autenticação de dois fatores nas suas contas principais. Isso reduz o impacto de um eventual roubo de credenciais. Entenda melhor como funcionam os aplicativos de autenticação e por que eles são mais seguros do que o SMS.

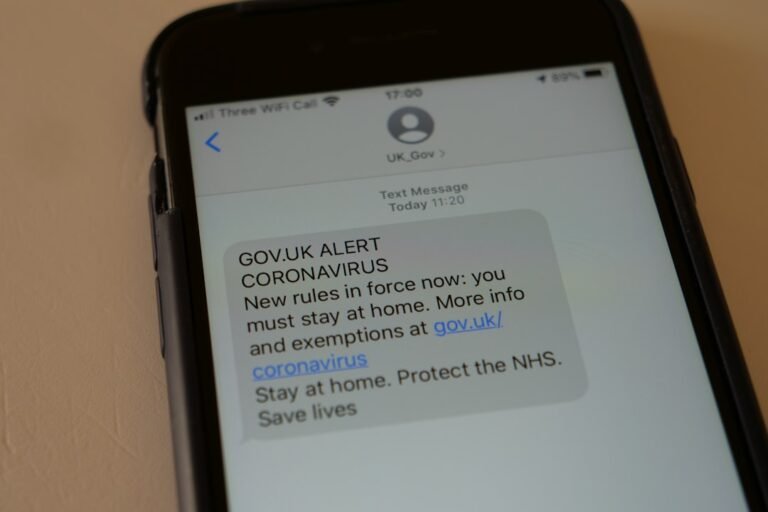

- Desconfie de links recebidos por mensagem. Esse é o vetor mais comum de ataques de phishing, que frequentemente servem como ponto de entrada para instalação de malware.

Outra camada importante de proteção está em entender como as redes que você usa estão configuradas. Conexões com criptografia WPA2 ou superior dificultam significativamente a interceptação de dados em trânsito.

Para quem quer ir além da proteção básica e entender os mecanismos por trás das ameaças digitais, como malware funciona, como redes são atacadas e como estruturas de segurança são construídas, a DEFTEC oferece trilhas de aprendizado em cibersegurança que vão do nível básico ao avançado. Conhecer o funcionamento dessas ameaças é o que transforma um usuário comum em alguém capaz de se defender com consistência.