FIDO2 é um padrão global de autenticação criado pela FIDO Alliance que permite o acesso a contas e serviços digitais sem a necessidade de senhas tradicionais. Na prática, ele substitui o uso de códigos alfanuméricos por chaves criptográficas únicas, utilizando biometria, PINs ou dispositivos físicos para validar a identidade do usuário de forma segura. Ao pesquisar por fido2 o que é, o profissional de tecnologia busca entender como essa arquitetura resolve vulnerabilidades críticas, como o phishing e o roubo de credenciais, elevando o nível de proteção em infraestruturas de redes e sistemas em nuvem.

Este protocolo serve como a base técnica para as chamadas passkeys e funciona através da combinação do WebAuthn com o protocolo CTAP. Essa estrutura garante que a autenticação ocorra localmente no dispositivo, o que significa que seus dados sensíveis nunca são compartilhados ou armazenados em servidores externos. Dominar o funcionamento do FIDO2 é indispensável para administradores de sistemas e especialistas em cibersegurança que precisam implementar soluções modernas de gerenciamento de identidade. Compreender suas camadas técnicas e a distinção entre os tipos de autenticadores disponíveis permite alinhar a segurança de qualquer organização aos padrões mais robustos do mercado de TI atual.

O que é FIDO2 e qual a sua importância na segurança?

O FIDO2 é um padrão global de autenticação que permite aos usuários acessarem serviços digitais de forma segura, eliminando a necessidade de senhas alfanuméricas vulneráveis. A sua importância na segurança reside na criação de um ecossistema resistente a ataques de phishing e roubo de credenciais, utilizando criptografia de chave pública para validar a identidade do usuário diretamente no dispositivo de acesso.

Este protocolo foi desenvolvido pela FIDO Alliance em colaboração com o World Wide Web Consortium (W3C), visando resolver os problemas críticos das autenticações tradicionais baseadas em segredos compartilhados. Para administradores de redes e especialistas em infraestrutura, compreender o que é o FIDO2 na prática significa dominar uma tecnologia que protege tanto o acesso a aplicações web quanto o login em sistemas operacionais modernos, desktops e servidores.

A relevância do FIDO2 no cenário atual de cibersegurança pode ser resumida em alguns pilares fundamentais que auxiliam na proteção de dados e infraestruturas organizacionais:

- Autenticação Forte e Simples: Utiliza biometria, como impressão digital e reconhecimento facial, ou chaves físicas para fornecer um acesso robusto sem complicar a jornada do usuário.

- Privacidade por Design: Os dados biométricos ou PINs utilizados para desbloquear o autenticador nunca saem do dispositivo local, o que impede o vazamento de dados em caso de invasão ao servidor.

- Resiliência a Ataques Remotos: Como não existem senhas para serem interceptadas ou adivinhadas, técnicas comuns como ataques de força bruta e “man-in-the-middle” perdem sua eficácia.

- Padronização e Interoperabilidade: Garante que diferentes navegadores, plataformas e dispositivos funcionem de maneira harmonizada sob o mesmo guarda-chuva de segurança.

Para o profissional de TI, implementar o FIDO2 é uma estratégia essencial para reduzir custos operacionais com chamados de suporte e aumentar a postura de defesa da empresa. O funcionamento técnico dessa arquitetura depende da interação precisa entre dois componentes principais que gerenciam a comunicação entre o usuário e o serviço.

Como funciona o padrão de autenticação FIDO2?

O padrão de autenticação FIDO2 funciona por meio de um sistema de criptografia assimétrica, onde a validação da identidade ocorre sem que nenhum segredo compartilhado, como uma senha, trafegue pela rede. Esse processo utiliza um par de chaves criptográficas: uma chave privada, que nunca sai do dispositivo do usuário, e uma chave pública, que fica armazenada no servidor do serviço acessado.

Quando o usuário tenta realizar o login, o servidor envia um desafio matemático ao dispositivo. O autenticador local, como um leitor biométrico ou chave USB, utiliza a chave privada para assinar esse desafio e devolvê-lo ao servidor. O serviço então utiliza a chave pública para verificar a assinatura, confirmando a identidade do usuário de forma instantânea e altamente segura.

O papel do WebAuthn e do protocolo CTAP

O WebAuthn é a API padronizada que permite aos navegadores e aplicações web se comunicarem diretamente com os mecanismos de autenticação do sistema operacional. Ele funciona como a interface de comunicação que solicita a validação do usuário, garantindo que o site consiga acessar os recursos de segurança do dispositivo de forma controlada e privada.

Complementar ao WebAuthn, o Client to Authenticator Protocol (CTAP) gerencia a conexão entre o dispositivo principal, como um computador, e autenticadores externos. Isso inclui chaves de segurança física (YubiKeys), smartphones ou wearables conectados via USB, Bluetooth ou NFC. Ao entender fido2 o que é na prática, percebe-se que esses dois componentes trabalham juntos para criar um fluxo de autenticação universal.

Essa arquitetura modular traz benefícios específicos para a gestão de TI:

- Interoperabilidade: Funciona em diferentes sistemas operacionais e navegadores sem necessidade de drivers específicos.

- Segurança de Camada Física: O CTAP garante que apenas dispositivos fisicamente presentes ou autorizados iniciem o processo de login.

- Isolamento de Dados: O WebAuthn assegura que o servidor nunca tenha acesso aos dados biométricos do colaborador.

Qual a relação entre FIDO2 e as chaves de acesso (passkeys)?

A relação entre FIDO2 e as chaves de acesso (passkeys) é que o FIDO2 fornece a base técnica e os protocolos necessários para que as passkeys existam e funcionem com segurança. Enquanto o FIDO2 é o padrão industrial invisível para o usuário, as passkeys são a implementação prática e comercial dessa tecnologia voltada para facilitar a experiência de login.

As passkeys utilizam a estrutura do FIDO2 para permitir que as credenciais sejam sincronizadas entre dispositivos por meio da nuvem ou fiquem restritas ao hardware. Isso remove a barreira técnica da gestão de chaves criptográficas, permitindo que profissionais de tecnologia implementem autenticação sem senha em larga escala, mantendo a proteção contra ataques de phishing e acessos não autorizados em infraestruturas críticas.

Quais são os principais tipos de autenticadores FIDO2?

Os principais tipos de autenticadores FIDO2 são classificados em duas categorias fundamentais: os autenticadores de plataforma e os autenticadores de roaming. Essa distinção é essencial para que gestores de TI e especialistas em segurança escolham a solução que melhor equilibra conveniência e proteção para os colaboradores.

Esses dispositivos funcionam como o repositório seguro da chave privada do usuário. Ao analisar fido2 o que é em um contexto prático, percebe-se que a escolha do autenticador impacta diretamente a mobilidade do profissional e a postura de defesa da infraestrutura organizacional contra acessos não autorizados.

Autenticadores de plataforma: biometria e PIN

Os autenticadores de plataforma são componentes de segurança integrados diretamente ao hardware e ao sistema operacional do dispositivo que o usuário já utiliza, como um notebook ou smartphone. Eles eliminam a necessidade de carregar acessórios extras, facilitando a adoção do padrão em larga escala.

As formas mais comuns de autenticação nesta categoria incluem:

- Sistemas Biométricos: Tecnologias como o Windows Hello, Touch ID e Face ID, que vinculam a identidade ao corpo do usuário.

- PIN do Sistema: Um código numérico local que serve para desbloquear a chave criptográfica armazenada no chip de segurança (TPM) do aparelho.

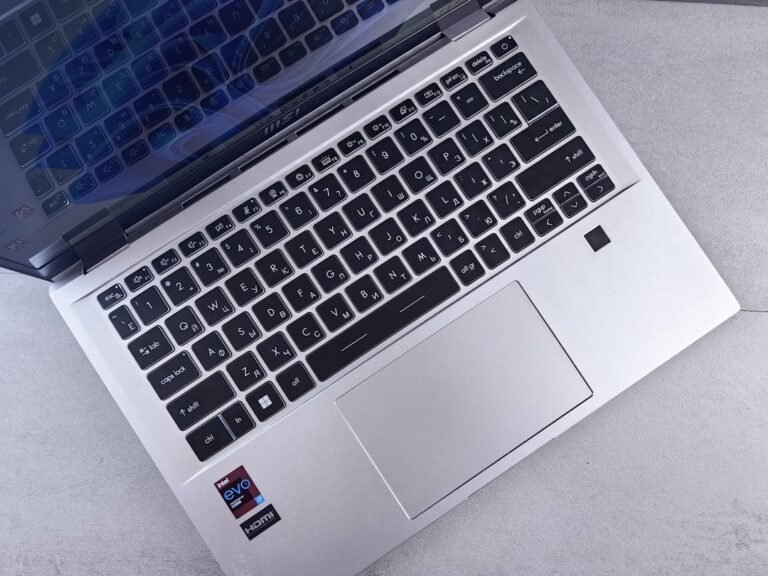

- Sensores Integrados: Leitores de digitais embutidos em teclados de laptops corporativos modernos.

Este modelo é ideal para colaboradores que possuem máquinas dedicadas, oferecendo uma experiência de login quase instantânea. Como a credencial fica presa ao hardware específico, ela garante que apenas aquele dispositivo autorizado consiga acessar os sistemas da empresa.

Autenticadores de roaming: chaves de segurança físicas

Os autenticadores de roaming são dispositivos portáteis e independentes, como chaves de segurança USB, tokens NFC ou smartcards, que podem ser usados em múltiplos computadores. Eles permitem que o usuário transporte sua identidade digital de forma física e isolada do sistema operacional principal.

Essas chaves físicas são consideradas o padrão ouro de segurança, pois o processo de autenticação ocorre dentro de um hardware dedicado e resistente a violações. Se um computador estiver infectado por malware, as chaves privadas dentro do autenticador de roaming permanecem protegidas, pois nunca entram em contato com a memória do PC.

O uso desses dispositivos é altamente recomendado para administradores de rede, desenvolvedores e profissionais que gerenciam infraestruturas críticas em nuvem. A portabilidade garante que o acesso seguro seja mantido mesmo em estações de trabalho compartilhadas ou em situações de recuperação de desastres, onde o acesso rápido e confiável é obrigatório. A decisão entre usar um modelo ou outro depende das necessidades de conformidade e do fluxo de trabalho de cada equipe técnica.

Quais os principais benefícios de adotar o FIDO2?

Os principais benefícios de adotar o FIDO2 envolvem a criação de um ambiente digital imune a ataques de phishing, a melhoria significativa na produtividade do usuário e a redução drástica de custos com a gestão de identidades. Ao implementar este padrão, as organizações substituem métodos arcaicos de autenticação por uma infraestrutura baseada em criptografia de ponta.

Para o profissional que estuda fido2 o que é e suas aplicações, as vantagens vão além da segurança técnica, impactando diretamente a eficiência operacional da TI. A adoção desse protocolo permite que empresas de todos os tamanhos alcancem um nível de proteção antes restrito a grandes corporações com orçamentos massivos, simplificando a conformidade com normas de proteção de dados.

Proteção contra phishing e roubo de credenciais

A proteção contra phishing e roubo de credenciais é garantida pelo FIDO2 porque o protocolo vincula a chave criptográfica ao domínio específico do serviço. Isso significa que, mesmo que um usuário seja induzido a acessar um site malicioso, o autenticador reconhecerá a divergência de endereço e se recusará a assinar o desafio de login, impedindo a fraude de forma automática.

Diferente das senhas tradicionais, que podem ser compartilhadas ou interceptadas, as chaves privadas do FIDO2 nunca trafegam pela rede e permanecem isoladas no hardware. Essa característica elimina vulnerabilidades comuns que especialistas em cibersegurança enfrentam diariamente em infraestruturas complexas:

- Ataques de Replay: Como cada autenticação utiliza um desafio matemático único e assinado, interceptar a comunicação não permite que um invasor reutilize os dados para um novo login.

- Engenharia Social: Sem uma senha alfanumérica para fornecer, o colaborador não tem o que entregar ao atacante, neutralizando tentativas de manipulação humana.

- Vazamentos de Servidor: Como o servidor armazena apenas a chave pública, uma invasão à base de dados da empresa não compromete o acesso futuro dos usuários, pois a chave privada permanece segura no dispositivo local.

Melhoria na experiência do usuário e escalabilidade

A melhoria na experiência do usuário e escalabilidade ocorre porque o FIDO2 simplifica o processo de login, reduzindo a fricção e o tempo necessário para acessar sistemas críticos. O uso de biometria ou toques físicos em chaves de segurança é muito mais intuitivo e rápido do que decorar e digitar senhas complexas que precisam ser trocadas periodicamente por políticas de segurança.

Em termos de escalabilidade, o padrão é amplamente suportado por navegadores modernos e sistemas operacionais líderes de mercado, facilitando a implementação em frotas mistas de dispositivos. Para as equipes de suporte técnico, isso se traduz em uma queda drástica no volume de chamados para redefinição de senhas esquecidas, permitindo que os administradores foquem em tarefas estratégicas de infraestrutura e redes.

A interoperabilidade do protocolo assegura que a mesma credencial segura possa ser utilizada em diversas aplicações web e serviços em nuvem, unificando a jornada de acesso do colaborador. Manter uma infraestrutura baseada em padrões abertos e globais é o caminho mais eficiente para garantir que a segurança da informação acompanhe o crescimento tecnológico e a mobilidade exigida pelo mercado atual.

Qual a diferença entre os protocolos FIDO 1.0 e FIDO2?

A diferença entre os protocolos FIDO 1.0 e FIDO2 reside na abrangência do suporte e na tecnologia de comunicação utilizada para eliminar o uso de senhas. Enquanto o FIDO 1.0 foi desenvolvido como um conjunto de padrões iniciais para autenticação forte, o FIDO2 evoluiu para se tornar um padrão universal e nativo para toda a web moderna.

Para o profissional de tecnologia que busca entender fido2 o que é em termos evolutivos, é importante notar que o padrão anterior era dividido em dois protocolos distintos: o U2F e o UAF. Já o FIDO2 unificou essas frentes, permitindo que a autenticação segura seja implementada de forma muito mais simples em navegadores, sistemas operacionais e dispositivos móveis.

A transição do U2F e UAF para o padrão atual

A transição do U2F (Universal 2nd Factor) e do UAF (Universal Authentication Framework) para o padrão atual ocorreu para resolver a fragmentação do ecossistema de segurança. No FIDO 1.0, o U2F era focado exclusivamente em servir como um segundo fator de autenticação, exigindo que o usuário ainda tivesse uma senha tradicional, enquanto o UAF era voltado para experiências sem senha em aplicativos específicos.

Com a chegada do FIDO2, essa divisão deixou de existir. O novo protocolo introduziu o WebAuthn, que permite que qualquer serviço web acesse diretamente os recursos de segurança do hardware do usuário. Isso significa que a infraestrutura de TI não precisa mais lidar com diferentes protocolos para oferecer uma experiência de login robusta e simplificada aos colaboradores.

Do segundo fator para o login sem senhas

A principal mudança do segundo fator para o login sem senhas é a capacidade do FIDO2 de atuar como o único método de verificação de identidade. No padrão FIDO 1.0, o foco era reforçar a segurança de uma conta que ainda dependia de segredos alfanuméricos vulneráveis. No FIDO2, o objetivo é a substituição total das senhas por chaves criptográficas de alta segurança.

Essa evolução técnica trouxe melhorias significativas na interoperabilidade e na gestão de identidades para administradores de sistemas. Algumas das distinções fundamentais incluem:

- Suporte Nativo: O FIDO2 é suportado nativamente pelos principais navegadores e sistemas operacionais, dispensando o uso de drivers ou plugins complexos.

- Protocolo CTAP2: Permite uma comunicação avançada com dispositivos externos, possibilitando que smartphones sejam usados como chaves de segurança para computadores.

- Flexibilidade de Hardware: O padrão atual facilita o uso de biometria integrada, como leitores de digitais em laptops, de forma muito mais eficiente que as versões anteriores.

Para especialistas em redes e cibersegurança, compreender essas diferenças é vital ao planejar a atualização da infraestrutura organizacional. A migração para o padrão mais recente garante que a empresa esteja protegida por uma tecnologia que acompanha as demandas de mobilidade e segurança da nuvem. A escolha correta entre os tipos de credenciais impacta diretamente a resiliência de todo o ecossistema digital contra invasões.

Como implementar a autenticação FIDO2 em seus serviços?

A implementação da autenticação FIDO2 em seus serviços exige a integração da API WebAuthn no front-end da aplicação e a configuração de um servidor de autenticação capaz de gerenciar chaves criptográficas no back-end. Para o profissional de TI, esse processo consiste em substituir o tradicional armazenamento de hashes de senhas por um sistema que valida assinaturas digitais geradas pelos dispositivos dos usuários.

Ao entender o conceito na prática, o administrador de sistemas percebe que não é necessário desenvolver toda a lógica criptográfica do zero. A estratégia mais segura e eficiente é utilizar bibliotecas e SDKs certificados pela FIDO Alliance, que garantem a conformidade com os padrões globais de segurança e interoperabilidade.

Para realizar uma implementação robusta em infraestruturas de redes e aplicações web, os especialistas devem seguir alguns passos fundamentais de arquitetura:

- Configuração da Relying Party (RP): O servidor deve ser configurado para atuar como a entidade que confia nas credenciais, sendo responsável por gerar desafios aleatórios e armazenar as chaves públicas dos colaboradores.

- Interface com a API WebAuthn: O desenvolvedor integra chamadas JavaScript que permitem ao navegador solicitar a criação de novas credenciais ou a assinatura de desafios de login diretamente no hardware do usuário.

- Gerenciamento do Ciclo de Vida: É necessário criar fluxos para o registro inicial do dispositivo, autenticação recorrente e a revogação de chaves em caso de perda ou roubo do autenticador físico.

- Políticas de Recuperação: Como as chaves privadas não saem do dispositivo, a implementação deve prever métodos de contingência, como o registro de múltiplos autenticadores para a mesma conta.

Além da codificação técnica, a implementação bem-sucedida do FIDO2 envolve a análise da frota de dispositivos da empresa. Garantir que os notebooks e smartphones dos funcionários possuam módulos de plataforma confiável (TPM) ou leitores biométricos compatíveis é essencial para uma transição fluida para o modelo de login sem senhas.

Adotar esse padrão eleva a postura de cibersegurança da organização, alinhando-a aos princípios de Zero Trust. Ao remover a necessidade de memorizar segredos, a equipe de infraestrutura elimina as brechas mais comuns exploradas por atacantes, tornando o ecossistema digital resiliente a tentativas de invasão e roubo de identidades.

O FIDO2 é realmente o futuro do acesso sem senhas?

O FIDO2 é o futuro do acesso sem senhas porque estabelece um padrão universal e seguro que resolve as falhas estruturais das credenciais baseadas em conhecimento. Ao substituir segredos memorizados por criptografia de hardware, o protocolo elimina a principal porta de entrada para ataques cibernéticos: a exposição de senhas alfanuméricas.

A consolidação dessa tecnologia é impulsionada pelo apoio das maiores empresas de tecnologia do mundo, que integram o padrão nativamente em sistemas operacionais e navegadores. Isso cria um ecossistema onde a segurança robusta deixa de ser um obstáculo para a experiência do usuário e se torna um componente invisível do cotidiano digital.

A adoção desse protocolo representa uma mudança de paradigma na gestão de identidades, trazendo vantagens estratégicas para a infraestrutura de TI:

- Redução de custos operacionais: Diminuição drástica de chamados de suporte técnico para recuperação de senhas esquecidas ou bloqueadas.

- Arquitetura Zero Trust: Implementação real de verificação contínua e segura em todos os pontos de acesso da rede e serviços em nuvem.

- Imunidade ao Phishing: Proteção nativa que impede que o usuário forneça credenciais para sites falsos, independentemente do nível de engenharia social.

- Conformidade Regulatória: Facilidade em atender requisitos rigorosos de proteção de dados e normas internacionais de segurança da informação.

Para o especialista em infraestrutura e redes, dominar as aplicações práticas do FIDO2 é uma competência obrigatória. O mercado está abandonando rapidamente modelos legados de autenticação multifator (MFA) baseados em SMS ou códigos, que são vulneráveis a interceptações, em direção a um modelo baseado inteiramente em hardware e biometria.

Essa transição redefine a produtividade das equipes técnicas. Ao remover a complexidade das políticas de expiração de senhas e rotação de chaves manuais, os administradores podem focar no monitoramento proativo e na otimização de sistemas críticos, garantindo que a infraestrutura tecnológica seja resiliente e ágil diante das ameaças globais.